Lista de encabezados

El control de accesos, clave para garantizar la seguridad en data

Descripción

Así lo considera Pablo Sánchez Ponce, technology manager de Nexica, quien señala alguna medidas estándar que se deben poner en práctica para conseguirlo. "La

10 estrategias para proteger la información de la empresa

Las 4 mejores prácticas de seguridad para correos electrónicos con el fin de proteger tu organización en el 2021

Control de acceso: ¿cómo actúa dependiendo del tipo de software?

Control de acceso solo de autorizacion mejora de la seguridad de datos - FasterCapital

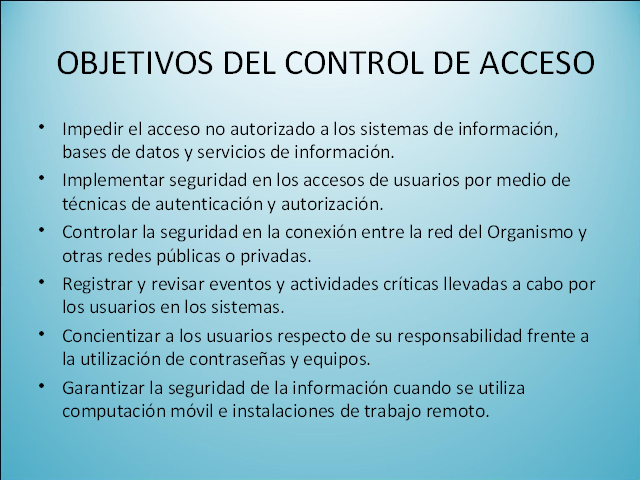

Administración del control de accesos, adecuado a los sistemas de información

Controles acceso seguridad Data Centers

Control de Acceso a Data Center

Qué es una base de datos - GoDaddy Resources - LATAM

Cómo gestionar los controles de acceso según ISO 27001

Sugerir búsquedas

€ 19.00EUR

puntaje 5(606)

En stock

Continuar reservando

€ 19.00EUR

puntaje 5(606)

En stock

Continuar reservando

©2018-2024, juliabrookeracing.com, Inc. o sus afiliados